本篇最後由 said411f 於 2013/04/06 13:46:45 編輯

http://mag.udn.com/mag/newsstand/storypage.jsp?f_ART_ID=447975

商業周刊 2013/03/29

台灣,簡直成了網路病毒的溫床、培養皿,「誰叫我們有個『好朋友』在旁邊。」翁浩正說。這個好朋友,就是中國,蔡得勝此次發言,資安圈議論,「終於敢公開講了……」

【文/顏瓊玉】

你可知道嗎?台灣,已經成為全世界駭客攻擊的一級戰場。

三月二十日,南韓遭受該國史上最大駭客入侵事件,迫使多家銀行與電視台停擺,人民在銀行提款機領不到錢,打開電視則是一直重播舊影片。而這種攻擊,若發生在台灣,以台灣企業目前的配備,根本無法抵禦。

其實,駭客界對台灣的攻擊密度,「台灣不是(全球)第一,就是第二。」趨勢科技台灣區暨香港區總經理洪偉淦說。根據國安局長蔡得勝在立法院所述,光是國安局,一年遭到中國駭客攻擊次數就高達三百三十四萬次,平均一天多達一萬次,「我們的個資可能都被竊了!」

而台灣,現在已經成為國際資安公司,與研究機構的採樣田野,從事資安服務顧問的翁浩正長期擔任產官界顧問,「台灣發現的電腦病毒都是全世界最新的,其他國家還沒出現,我們就有了!」應國外客戶要求,翁浩正不定期把新發現樣本提供給他們。

台灣,簡直成了網路病毒的溫床、培養皿,「誰叫我們有個『好朋友』在旁邊。」翁浩正說。

這個好朋友,就是中國,蔡得勝此次發言,資安圈議論,「終於敢公開講了……」據了解,他這次抖出「公開的秘密」,和美國總統三月十三日的談話有關,歐巴馬明確點名中國政府,是中國駭客襲擊美國網站的幕後指使者。

因為地緣和環境因素,台灣一直是中國駭客攻擊目標,洪偉淦大膽指出,「幾乎所有政府部門網站都被駭過,只是有沒有被攻破而已!」因為受攻擊的資料,都掌握在國防安全單位,使外界很難得知戰況。

二○○九年七月七日,南韓全國有五十個政府與大企業網站遭駭客入侵,這是一次慘痛教訓,也讓南韓政府與民間全部動起來,有了防衛意識。可是,在台灣,除了政府部門最清楚危害程度,民間企業普遍還缺乏警覺,翁浩正舉例,國內最願意投資的是金融業與電信業,一年預算二至三千萬元算很多了;但多數中小企業,甚至連許多科技大廠都沒有警覺,資安預算鮮少大規模投資。

「除非我們的防禦做到滴水不漏,否則難逃南韓的命運。」劉俊雄說,兩岸攻擊實力相差懸殊,中國的各種論壇、研討會、部落格等,都有人鉅細靡遺的傳授教學,坊間每個月都在出新書教你「怎麼駭」。反觀台灣,學校裡的教授還在教密碼學,既然學校沒有教,有志之士要去哪裡學?「實務界真正可參與攻擊的人才並不多」。

駭客戰爭早已開打十多年了,但最近兩年戰法演化得特別快,劉俊雄表示,過去駭客戰爭都是「硬碰硬」,直搗黃龍,但容易驚動目標;可是,現在都採取迂迴戰術,南韓事件值得注意的是,駭客事先滲透這些銀行與電視台的防毒軟體廠商AhnLab,從你信任的對象下手。

即當你不慎打開電腦、郵件,或下載程式,就可能讓你的企業置於高度風險中,甚至成為如南韓事件中的受害企業。

面對此演化,即便台灣的資安高手再強,也難以完全防禦。身為全球駭客最注目的戰場,台灣人唯有繃緊神經,當作是一場全民戰爭,才能不讓南韓事件在台灣重演。

弱鈍笑安博士伺服器被攻擊...是因為ㄚ6阿用安博士粉少人用弱鈍的多...並不表示弱鈍網護及主動防衛比較強!!!

看樣子用蜜罐搜集大概無法再搜到好貨...

Flash/PDF 漏洞 被使用在維吾爾族和藏族積極分子攻擊中

PS:::Flash PDF 漏洞 ADOBE 最新版本已經補洞

It seems that attacks against Uyghur haven't stopped. We have recently encountered a compromised Uyghur website that renders a malicious flash exploiting the CVE-2013-0634 vulnerability

EXE中含DLL有2個 分別對應32-bit 64-bit 由此可知32-bit DLL在x64下不一定有效

The flash file contains two DLL files each embedded with EXE binaries. One DLL is for 32-bit systems, while the other appears to be for 64-bit systems.

有簽名證書過AV HIPS 最近發現病毒越來越叼專了

The executable binaries are also digitally signed with different certificates.

The sample signed with the invalid certificate from MGAME Corp. was the same one analyzed by FireEye more than a month ago. The other binary queries blog.sina.com.cn for updates.

Similar samples of these threats were also seen used in Tibetan targeted attacks.

Security researchers from Kaspersky and AlienVault have analyzed the latest series of attacks directed at Tibetan and Uyghur activists.

The cybercriminals are spreading a relatively new piece of malware, ItaDuke, by exploiting the latest Adobe Reader vulnerability, the one patched by Adobe in February.

The attacks start with apparently innocent PDF documents that hide an exploit detected by Kaspersky as Exploit.JS.Pdfka.gjc. The exploit code contains some evasion mechanisms to ensure it’s not detected easily by antivirus software.

Experts believe that the synchronized attacks against both Tibet and Uyghur activists might have something to do with the human rights conference that took place a few days ago in Geneva.

It appears the PDF exploit is not the only one used against Uyghur and Tibetan activists. F-Secure experts have identified compromised websites that push malware onto visitors’ computers by exploiting a Flash vulnerability.

Technical details of the campaigns are available here (Kaspersky), here (AlienVault), and here (F-Secure).

http://www.f-secure.com/weblog/archives/00002524.html

迅雷的簽章被盜用????????????

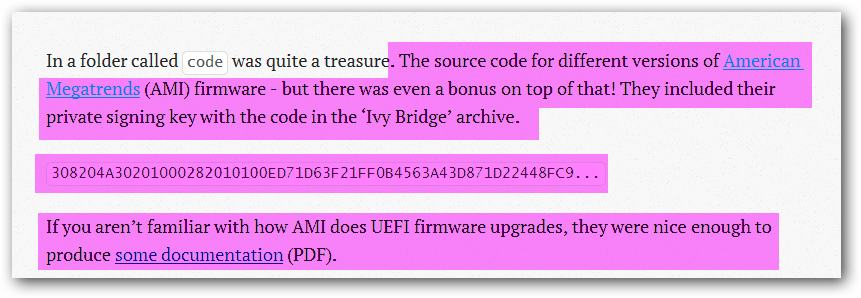

http://adamcaudill.com/2013/04/04/security-done-wrong-leaky-ftp-server/

FTP Server 在臺灣洩漏 AMI BIOS 原始程式碼,UEFI 簽名金鑰

FTP Server in Taiwan Leaks AMI BIOS Source Code, UEFI Signing Key

Security experts Adam Caudill and Brandon Wilson have come across an open FTP server in Taiwan that contained the source code for various versions of American Megatrends (AMI) BIOS and even the private signing key for Unified Extensible Firmware Interface (UEFI) updates.

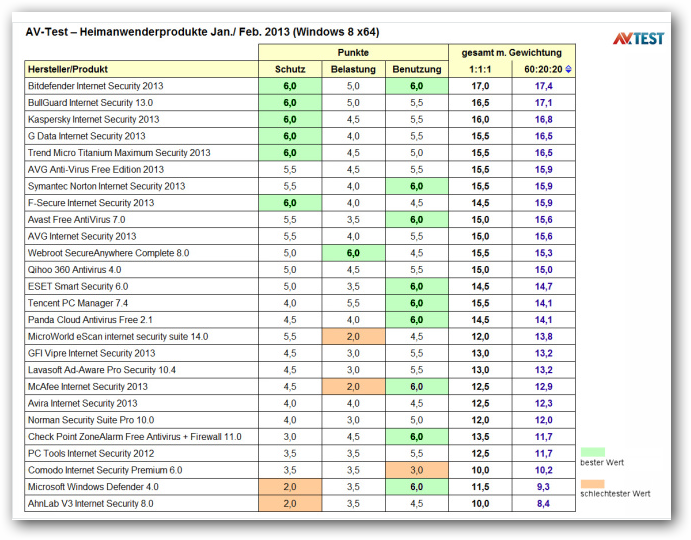

AV-TEST:Virus Protection for Windows 8

之前~~~

Ref:http://www.av-test.org/en/tests/home-user/windows-8/janfeb-2013/

2013-03-20 Matousec X64 主防排名

1.網站:

http://www.matousec.com/projects/proactive-security-challenge-64/

3.這裡提供各個 level測試的動作:

http://www.matousec.com/projects/proactive-security-challenge-64/level.php?num=1

只測基本動作,是因為他是一個個動作慢慢測,並沒有組合動作。

也可以自己測:

http://www.matousec.com/downloads/ssts64.7z